A Intel publicou um aviso de segurança detalhando oito vulnerabilidades que afetam as principais tecnologias da CPU, como o Intel Management Engine (ME), o Intel Server Platform Services (SPS) e o Intel Trusted Execution Engine (TXE).

As vulnerabilidades são suficientemente graves para permitir que os invasores instalem rootkits nos PCs, recuperem dados processados dentro das CPUs e causem falhas no PC.

Um dos produtos afetados é o Intel Management Engine, uma tecnologia que muitas vezes é descrita como uma CPU secreta dentro da CPU principal da Intel. O componente ME é executado independentemente do sistema operacional principal do usuário, com processos separados, threads, gerenciador de memória, driver de barramento de hardware, sistema de arquivos e muitos outros componentes. Um invasor que explora uma falha e ganha controle sobre o Intel ME desautorizou o controle sobre todo o computador.

O fabricante de CPU lançou atualizações de firmware para resolver essas falhas. As atualizações não estão disponíveis para o público em geral, pois os fornecedores de chipsets e placas-mãe terão de integrar as atualizações em suas próprias atualizações. A Lenovo já emitiu patches para alguns produtos que estão usando tecnologias Intel ME, SPS ou TXE vulneráveis.

Quem é afetado?

Segundo a Intel, as seguintes versões de firmware da Intel ME, SPS e TXE são afetadas:

ME versões de firmware 11.0 / 11.5 / 11.6 / 11.7 / 11.10 / 11.20

SPS Firmware versão 4.0

TXE versão 3.0

Segundo a Intel, os seguintes produtos incorporam versões de firmware vulneráveis:

6ª e 7ª geração da família de processadores Intel® Core ™

Família de produtos do processador Intel® Xeon® E3-1200 v5 e v6

Família do processador Intel® Xeon®

Família Intel® Xeon® Processor W

Família de processadores Intel® Atom® C3000

Apollo Lake Intel® Atom Processor E3900 series

Apollo Lake Intel® Pentium ™

Processadores da série Celeron ™ N e J

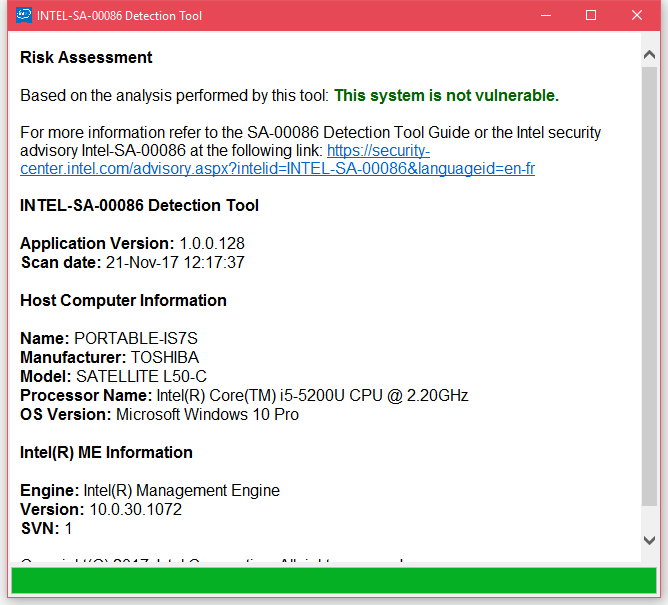

A Intel lançou uma ferramenta para usuários de Windows e Linux que verifica e relata se os computadores dos usuários são afetados. No Windows, os usuários devem executar o arquivo Intel-SA-00086-GUI.exe para visualizar os resultados da varredura (imagem abaixo).

No passado, uma família de malwares que usava a interface Serial-over-LAN (SOL) da Tecnologia de Gerenciamento Ativo (AMT) da Intel ME foi implantada em operações de ciberespionagem pelo PLATINUM APT. No início deste ano, em maio, a Intel corrigiu outro erro no Intel ME , uma falha de execução remota de código que afetou os componentes do ME, como Intel Active Management Technology (AMT), Intel Standard Manageability (ISM) e Intel Small Business Technology (SBT).

[su_button url=”https://www.bleepingcomputer.com/news/security/intel-fixes-critical-bugs-in-management-engine-its-secret-cpu-on-chip/” target=”blank” text_shadow=”0px 0px 0px #000000″ rel=”nofollow”]BLEEPING COMPUTER[/su_button]